Figura 1

Figura 1 ¿Que es una VPN?

Es una red privada que se extiende, mediante un proceso de encapsulación y en su caso de encriptación, de los paquetes de datos a distintos puntos remotos mediante el uso de unas infraestructuras públicas de transporte.

Los paquetes de datos de la red privada viajan por medio de un "túnel" definido en la red pública. (ver figura siguiente)

Los paquetes de datos de la red privada viajan por medio de un "túnel" definido en la red pública. (ver figura siguiente)

En la figura anterior (figura 2) se muestra como viajan los datos a traves de una VPN ya que el servidor dedicado es del cual parten los datos, llegando afirewall que hace la función de una pared para engañar a los intrusos a la red, despues los datos llegan a nube de internet donde se genera un túnel dedicado unicamente para nuestros datos para que estos con una velocidad garantizada, con un ancho de banda tambien garantizado y lleguen a su vez al firewall remoto y terminen en el servidor remoto.

Las VPN pueden enlazar mis oficinas corporativas con los socios, con usuarios móviles, con oficinas remotas mediante los protocolos como internet,IP, Ipsec, Frame Relay, ATM como lo muestra la figura siguiente.

Las VPN pueden enlazar mis oficinas corporativas con los socios, con usuarios móviles, con oficinas remotas mediante los protocolos como internet,IP, Ipsec, Frame Relay, ATM como lo muestra la figura siguiente.

Requerimientos básicos de una VPN

Por lo general cuando se desea implantar una VPN hay que asegurarse que esta proporcione:

Identificación de usuario

Administración de direcciones

Codificación de datos

Administración de claves

Soporte a protocolos múltiples

Identificación de usuario

La VPN debe ser capaz de verificar la identidad de los usuarios y restringir el acceso a la VPN a aquellos usuarios que no estén autorizados. Así mismo, debe proporcionar registros estadísticos que muestren quien acceso, que información y cuando.

Identificación de usuario

Administración de direcciones

Codificación de datos

Administración de claves

Soporte a protocolos múltiples

Identificación de usuario

La VPN debe ser capaz de verificar la identidad de los usuarios y restringir el acceso a la VPN a aquellos usuarios que no estén autorizados. Así mismo, debe proporcionar registros estadísticos que muestren quien acceso, que información y cuando.

Administración de direcciones

La VPN debe establecer una dirección del cliente en la red privada y debe cerciorarse que las direcciones privadas se conserven así.

La VPN debe establecer una dirección del cliente en la red privada y debe cerciorarse que las direcciones privadas se conserven así.

Codificación de datos

Los datos que se van a transmitir a traves de la red pública deben ser previamente encriptados para que no puedan ser leídos por clientes no autorizados de la red.

Los datos que se van a transmitir a traves de la red pública deben ser previamente encriptados para que no puedan ser leídos por clientes no autorizados de la red.

Administración de claves

La VPN debe generar y renovar las claves de codificación para el cliente y el servidor.

La VPN debe generar y renovar las claves de codificación para el cliente y el servidor.

Soporte a protocolos múltiples

La VPN debe ser capaz de manejar los protocolos comunes que se utilizan en la red pública. Estos incluyen el protocolo de internet(IP), el intercambio de paquete de internet(IPX) entre otros.

La VPN debe ser capaz de manejar los protocolos comunes que se utilizan en la red pública. Estos incluyen el protocolo de internet(IP), el intercambio de paquete de internet(IPX) entre otros.

Herramientas de una VPN

VPN Gateway

Software

Firewall

Router

VPN Gateway

Dispositivos con un software y hardware especial para proveer de capacidad a la VPN

Software

Esta sobre una plataforma PC o Workstation, el software desempeña todas las funciones de la VPN.

Software

Firewall

Router

VPN Gateway

Dispositivos con un software y hardware especial para proveer de capacidad a la VPN

Software

Esta sobre una plataforma PC o Workstation, el software desempeña todas las funciones de la VPN.

Ventajas de una VPN

Dentro de las ventajas más significativas podremos mencionar la integridad, confidencialidad y seguridad de los datos.

Reducción de costos.

Sencilla de usar.

Sencilla instalación del cliente en cualquier PC Windows.

Control de Acceso basado en políticas de la organización

Herramientas de diagnostico remoto.

Los algoritmos de compresión optimizan el tráfico del cliente.

Evita el alto costo de las actualizaciones y mantenimiento a las PC´s remotas.

Reducción de costos.

Sencilla de usar.

Sencilla instalación del cliente en cualquier PC Windows.

Control de Acceso basado en políticas de la organización

Herramientas de diagnostico remoto.

Los algoritmos de compresión optimizan el tráfico del cliente.

Evita el alto costo de las actualizaciones y mantenimiento a las PC´s remotas.

Tipos de conexión

Conexión de acceso remoto

Una conexión de acceso remoto es realizada por un cliente o un usuario de una computadora que se conecta a una red privada, los paquetes enviados a través de la conexión VPN son originados al cliente de acceso remoto, y éste se autentifica al servidor de acceso remoto, y el servidor se autentifica ante el cliente.

Conexión VPN router a router

Una conexión VPN router a router es realizada por un router, y este a su vez se conecta a una red privada. En este tipo de conexión, los paquetes enviados desde cualquier router no se originan en los routers. El router que realiza la llamada se autentifica ante el router que responde y este a su vez se autentica ante el router que realiza la llamada y también sirve para la intranet.

Conexión VPN firewall a firewall

Una conexión VPN firewall a firewall es realizada por uno de ellos, y éste a su vez se conecta a una red privada. En este tipo de conexión, los paquetes son enviados desde cualquier usuario en Internet. El firewall que realiza la llamada se autentifica ante el que responde y éste a su vez se autentifica ante el llamante.

Tecnología de túnel

Las redes privadas virtuales crean un túnel o conducto de un sitio a otro para transferir datos a esto se le conoce como encapsulación además los paquetes van encriptados de forma que los datos son ilegibles para los extraños.

Configuración de los pasos VPN

Un usuario que ya está conectado a Internet utiliza una conexión VPN para marcar el número del servidor de acceso remoto. Entre los ejemplos de este tipo de usuarios se incluyen las personas cuyos equipos están conectados a una red de área local, los usuarios de cables de conexión directa o los suscriptores de servicios como ADSL, en los que la conectividad IP se establece inmediatamente después de que el usuario inicie el equipo. El controlador PPTP o L2TP establece un túnel a través de Internet y conecta con el servidor de acceso remoto habilitado para PPTP o L2TP. Después de la autenticación, el usuario puede tener acceso a la red corporativa con total funcionalidad.

El procedimiento para la configuración constaría de 3 pasos.

- Configuración del servidor VPN

- Configuración del cliente VPN

Gestión de puertos o configuración del software de seguridad.

CONFIGURACIÓN DEL SERVIDOR.

El procedimiento sería el siguiente:

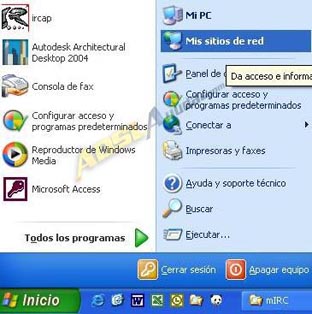

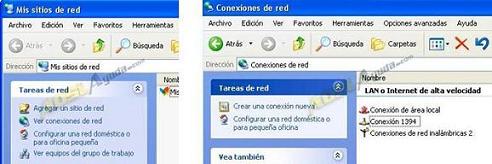

Iremos a Inicio -> Mis sitios de red (en ocasiones Mis sitios de red no aparece directamente en el menú, y hay que acceder a través de Mi PC)

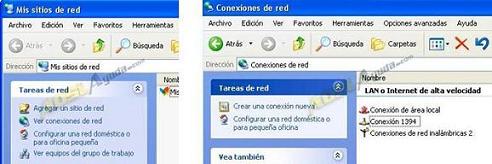

Dentro de Mis sitios de red, seleccionamos Ver conexiones de red, y a continuación, Crear una conexión nueva.

Se abrirá el asistente para conexión nueva e iremos siguiendo las indicaciones, pulsamos en Siguiente:

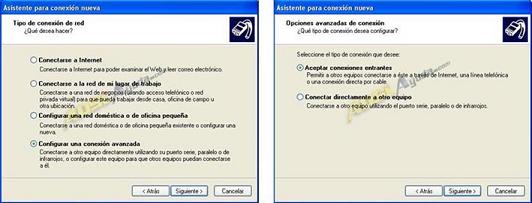

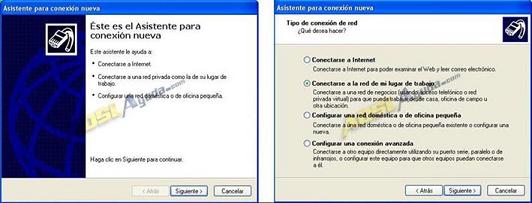

Seleccionamos la opción Configurar una conexión avanzada y pulsamos en Siguiente, para después elegir la opción Aceptar conexiones entrantes.

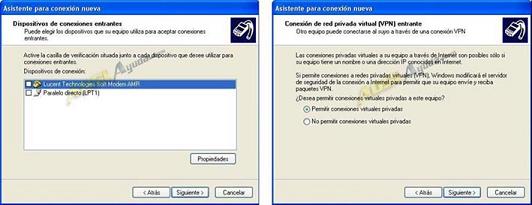

En esta pantalla que aparece a continuación, Dispositivos de conexiones entrantes, no debemos marcar ninguno y pulsar directamente en el botón Siguiente. Al hacerlo de este modo, aparecerá la pantalla para empezar a definir Conexión de red privada virtual (VPN) entrante. La verdad es que no es fácil llegar hasta aquí. Volvemos a pulsar Siguiente.

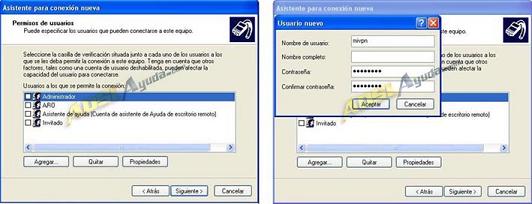

Debemos ahora definir un usuario que tenga permisos de acceso a través de la VPN. Podemos elegir uno de los que ya tenemos configurado en el PC o bien crear otro exclusivo. Al crear uno nuevo (pulsar el botón Agregar...), nos pedirá que introduzcamos un nombre de usuario y le proporcionemos una contraseña. Esta contraseña será la que posteriormente nos solicite al realizar la conexión remota.

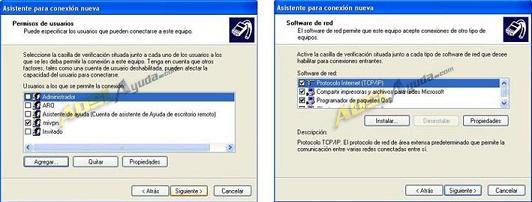

Una vez creado el usuario nuevo, lo seleccionamos para permitirle la conexión, pulsamos en Siguiente y pasamos a otra pantalla en la que nos muestra los protocolos que usará la conexión para permitir el acceso al cliente remoto. Lo dejamos como está y pulsamos enSiguiente para finalizar esta parte del proceso.

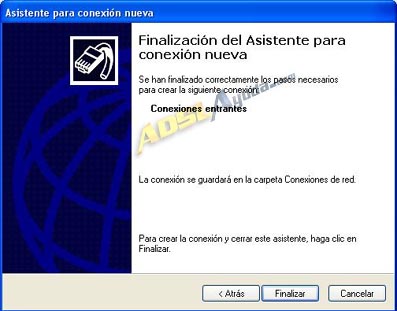

Con esto habremos creado la conexión nueva y habremos creado también un usuario con acceso a la VPN. Pulsamos en Finalizar.

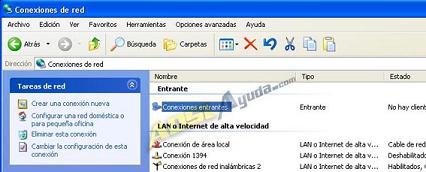

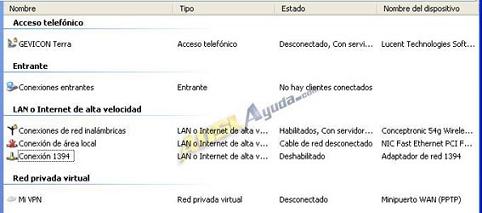

Ahora volvemos a Conexiones de red para verificar que se ha creado la conexión. Aparecerá una nueva llamada Conexiones entrantes.

CONFIGURACIÓN DEL CLIENTE

Una vez que tengamos configurado el servidor de VPN en, por ejemplo, la oficina, debemos configurar el cliente en el lugar desde donde queramos acceder. Para ello debemos crear en el PC del sitio remoto una nueva conexión de red.

Vamos a Mis sitios de red -> Ver conexiones de red y elegimos la opción Crear una conexión nueva.

Volverá a abrirse el Asistente para nuevas conexiones. Pulsamos en Siguiente. Ahora elegimos Conectarse a la red de mi lugar de trabajo.

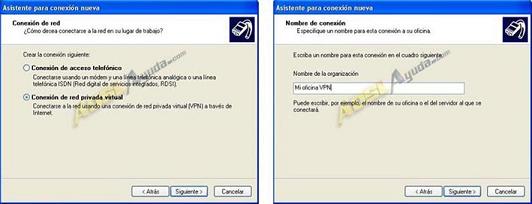

Dentro de las 2 opciones que aparecen, elegimos Conexión de red privada virtual y en la pantalla siguiente especificamos un nombre para que la identifique dentro de las conexiones de red que tengamos definidas. Pulsamos en Siguiente.

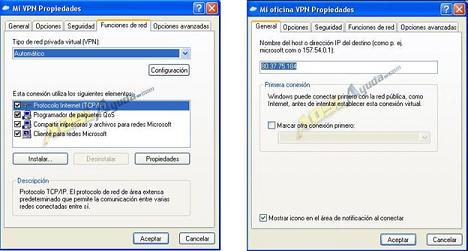

En el siguiente paso nos pedirá que introduzcamos el nombre de host o la dirección IP del servidor remoto. Que será la dirección del servidor que configuramos en la primera parte del documento. Pulsamos en Siguiente y en Finalizar.

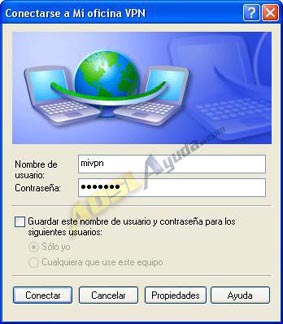

La nueva conexión aparecerá ahora en Conexiones de Red, dentro del un nuevo grupo que se llama Red privada virtual. Para establecer la conexión, pulsamos 2 veces sobre ella con el botón izquierdo del ratón.

Se abrirá el diálogo de conexión, introduciremos nombre de usuario y contraseña.

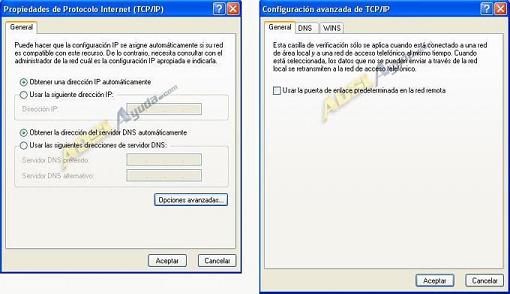

Antes de realizar la primera conexión hay que hacer un pequeño ajuste en la configuración para que se pueda seguir navegando con normalidad mientras estemos conectados a la VPN. Para ello pulsamos en Propiedades. En la pestaña Funciones de red, seleccionamos el Protocolo Internet (TCP/IP) y pulsamos de nuevo en Propiedades.

Ahora vamos al apartado Opciones avanzadas y llegaremos a otra pantalla. Ahí debemos quitar la marca de la casilla Usar la puerta de enlace predeterminada en la red remota.

GESTIÓN DE PUERTOS O CONFIGURACIÓN DEL SOFTWARE DE SEGURIDAD.

Para establecer la comunicación VPN necesitamos que el ordenador servidor sea accesible por los puertos 1723 TCP y el protocolo GRE(o en su defecto el puerto 47 UDP).

Por tanto debemos configurar tanto el router como los servidores de seguridad o firewall que podamos tener instalados en el servidor para permitirlo. Cada router o firewall tendrá sus procedimientos propios, que no serán objeto del presente manual.

Una vez realizados estos pasos debería ser posible la conexión al equipo remoto. Al menos este equipo debería ser accesible. Para tener acceso a la red completa deberíamos realizar una configuración más completa del servidor, que trataremos en otro manual independiente.

Conclusión

Las VPN representan una gran solución para las empresas en cuanto a seguridad, confidencialidad e integridad de los datos y practicamente se ha vuelto un tema importante en las organizaciones, debido a que reduce significativamente el costo de la trasnferencia de datos de un lugar a otro, el unico inconveniente que pudieran tener las VPN es que primero se deben establecer correctamente las políticas de seguridad y de acceso porque si esto no esta bien definido pueden existir consecuencias serias.

VÍDEO DE VPN